Audit

L’audit informatique, c’est l’état des lieux de votre parc. Il a pour objectif d’analyser et évaluer les risques en trouvant des points à améliorer. En sondant les systèmes d’information, réseaux, applications et matériels.

Concrètement, l’audit va cartographier toute votre structure informatique. L’audit peut également améliorer l’efficience de votre système, faire gagner en productivité et réduire le budget « informatique » de votre entreprise.

Ce diagnostic mêle donc contrôle technique et conseil.

Sécurité

Aujourd’hui, la sécurité est un enjeu majeur pour les entreprises, sa finalité sur le long terme est de maintenir la confiance des utilisateurs et des clients.

Le système d’information représente un patrimoine essentiel de l’organisation, qu’il convient de protéger.

Pour celà, Nous pourrons vous apporter les solutions matériels et logiciels adéquates pour lutter contre la cybercriminalité et la protection de vos informations.

Protection matériel

Tout comme les antivirus, le firewall (pare-feu) est en première ligne de défense pour protéger le réseau de votre entreprise. Il est le cœur d’une architecture réseau sécurisée.

Principalement, les pares-feux sont utilisés pour restreindre l’accès extérieur à votre ordinateur par le réseau de votre entreprise, de contrôler les flux et les utilisateurs.

Le firewall réalise également une liaison sécurisée entre votre entreprise et vos sites ou utilisateurs distants (connexion VPN).

Cette liaison VPN est indispensable pour tout télétravail, connexion itinérante ou navigation sécurisée en déplacement.

Système Antiviral

Un logiciel antivirus aide à protéger votre ordinateur contre les malwares et les attaques de cybercriminels. Un logiciel antivirus analyse les données, pages web, fichiers, et logiciels qui transitent par le réseau vers vos appareils.

Il cherche à bloquer ou à supprimer les menaces aussi rapidement que possible.

- Protection multicouche

- Chiffrement des données

- Identité et protection des données

- Protection de la messagerie

- Protection sur le Cloud

- Console d’administration

- Services de cybersécurité

Contrôle des données

Les entreprises ont besoin de protéger les données sensibles en cas de télétravail, de licenciement d’employés ou lorsque des appareils sont perdus ou volés.

- Restreindre l’accès aux ressources de l’entreprise en utilisant l’authentification forte.

- Utilisez la fonctionnalité de verrouillage à distance pour protéger les appareils qui peuvent être perdus ou volés.

- Tirez parti de la possibilité de supprimer les utilisateurs des périphériques distants afin de protéger les données en cas de licenciement d’employés.

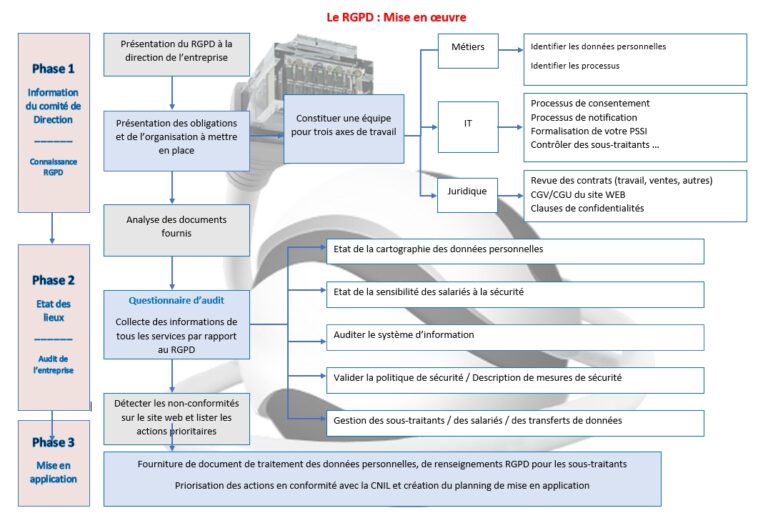

RGPD

Sachez que toutes les entreprises doivent se mettre conformité avec le RGPD, et ce depuis le 25 mai 2018.

L’audite sur l’Éxistant (Etat des lieux)

C’est le début de votre mise en conformité avec les obligations légales des responsables de

traitement, en gros, qu’est-ce qui est RGPD ou pas dans votre entreprise au regard de la loi.

Ex: Est-ce que j’ai le droit de mettre mes mots de passe dans un fichier ?

Qui peut accéder aux coordonnées bancaires d’un client? pourquoi ? Combien de temps ?

Pour cela, nous voyons les services de l’entreprise qui traitent des données personnelles,

afin de trouver les solutions les plus adaptées pour la mise en conformité au RGPD de votre société.

on vous aides à déterminer tous les traitements de données personnelles et réaliser les registres obligatoires (RGPD).

Ex : Le registre des traitements du responsable de traitement

Plan d’action

Tout cela nous permettra d’élaborer ensemble un plan d’action afin de réduire les écarts en fonction de leurs priorités entre l’existant et la bonne marche à suivre.